「今話題のAWSでサーバを立ててみる」の補足

こんにちは

新米SEです。

前回の記事ではAWSで実際にサーバを立ててみました。

その際いくつか新しい単語が出てきましたが、特に説明はしていませんでした。

なので今回の記事はいくつかの単語をピックアップし、その補足説明的な

記事になります。

それでは本題に入ります。

今回説明するのは、AMI、キーペア、セキュリティグループです。

AMI(Amazon Machine Image)

AMIとはEC2インスタンスを作成する際に使用する、仮想マシンイメージのことです。

AWSではRed Hat 、Ubuntu、Windowsサーバなどたくさんあります。

またAMIは自分で作成することもできます。

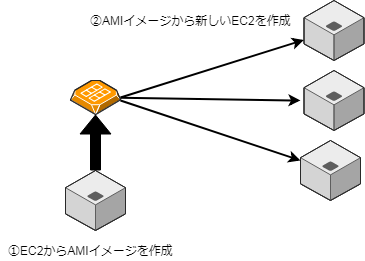

AMIを作成すると何が良いか?

結論から言うと、同じ設定のEC2インスタンスが簡単に複製できます。

オンプレ環境と比べるとわかりやすいかもしれません。

たとえばオンプレ環境で50台のサーバがあったとします。

そうした場合、50台全てにログインし設定しなければいけません。

AWSではAMIを一度作れば、以降はそのAMIでEC2インスタンスを作れるので、

設定の手間が省けます。以下イメージ図です。

キーペア

キーペアは、公開鍵と秘密鍵のペアのことです。

EC2のログインは公開鍵認証方式をとっています。

鍵の管理について

鍵の管理は以下のようになっています。

公開鍵:AWS

秘密鍵:ユーザ

公開鍵はEC2インスタンス起動時にコピーされ、AWS側で管理してくれます。

秘密鍵はユーザ側で、ダウンロードして管理します。

なので紛失/流失しないように注意が必要です。

セキュリティグループ

一言で表すと、ファイアウォール機能です。

EC2インスタンスなどに適用します。

セキュリティグループで制御できる通信は2種類あります。

EC2から出て行く通信:アウトバウンド

EC2に入ってくる通信:インバウンド

特徴は?

デフォルトではアウトバウンド通信は全て許可。インバウンド通信はすべて拒否。

プロトコル・ポート番号・IPアドレスなどで通信許可ルールを設定可能。

また似たような機能としてネットワークACLがあります。

セキュリティグループとネットワークACLの違いについては、また別の機会に

まとめたいと思います。

まとめ

AMI

・仮想マシンイメージ

・自分でも作成できる

キーペア

・公開鍵と秘密鍵のペア

・秘密鍵はユーザ側で管理

セキュリティグループ

・インバウンドとアウトバウンドの2種類をEC2インスタンスに適用

・通信設定ルールを自分で設定可能

もう少しかっこいい図とか作って載せたい・・・orz